利用伪造CrowdStrike修复程序的网络攻击

关键要点

网络攻击者利用CrowdStrike的故障更新进行网络攻击,以部署恶意软件。g0njxa和AnyRun的研究指出,攻击者通过伪造的修复程序来传播Remcos RAT木马。另一个攻击活动通过虚假的CrowdStrike更新,对以色列组织部署数据清除器,涉及支持伊朗的黑客组织Handala。随着网络安全威胁的升级,攻击者们立即利用错误的CrowdStrike Falcon更新引发了一场针对多家公司的攻击。这一错误导致全球范围内的大规模IT故障,使得恶意软件的部署变得更加容易。

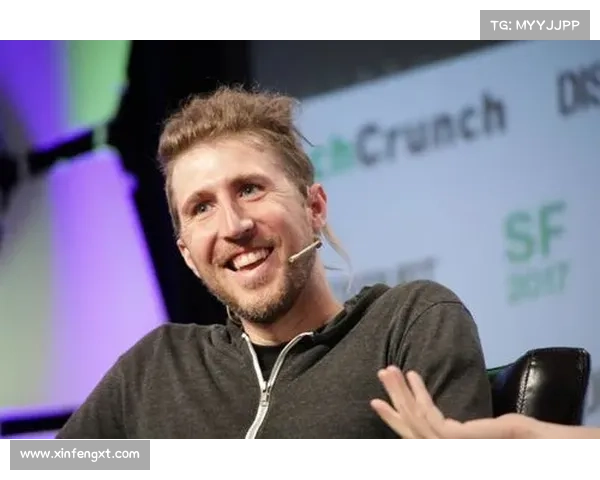

外网加速npv下载据网络安全研究员g0njxa和AnyRun的报告,针对该问题的虚假修复程序已经被发现。研究者指出,攻击者通过钓鱼门户网站伪装成西班牙金融服务公司BBVA,来部署名为Remcos RAT的木马病毒。根据AnyRun的分析,假热修补程序传播的HijackLoader恶意软件助长了Remcos RAT的分发。另一个由AnyRun发现的攻击活动则涉及虚假的CrowdStrike更新,旨在对以色列的组织实施数据清除。这一操作被承认为是由支持伊朗的黑客组织Handala发起的,攻击者通过伪造CrowdStrike的钓鱼电子邮件,附带恶意ZIP文件的下载链接。一旦执行,该文件便会触发针对目标设备文件的数据清除攻击。

建议措施:

企业应提升警惕,确保对所有软件更新进行验证。定期进行安全培训,提高员工对钓鱼攻击的辨识能力。加强网络安全防护措施,防止信息泄露和数据损失。

企业应提升警惕,确保对所有软件更新进行验证。定期进行安全培训,提高员工对钓鱼攻击的辨识能力。加强网络安全防护措施,防止信息泄露和数据损失。通过这一系列攻击,网络安全形势再次引发人们的关注。各企业需加强自身的防护机制,以应对不断变化的网络威胁。